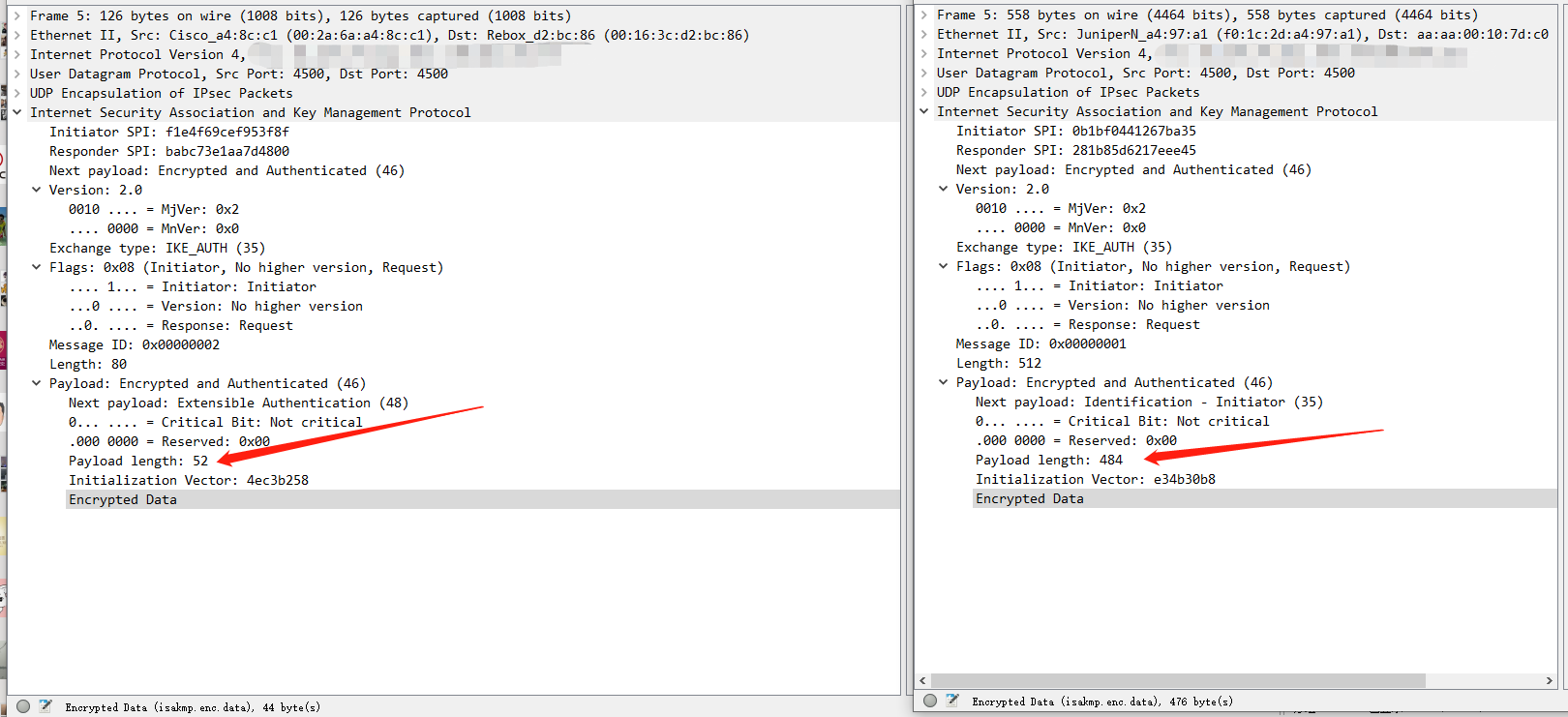

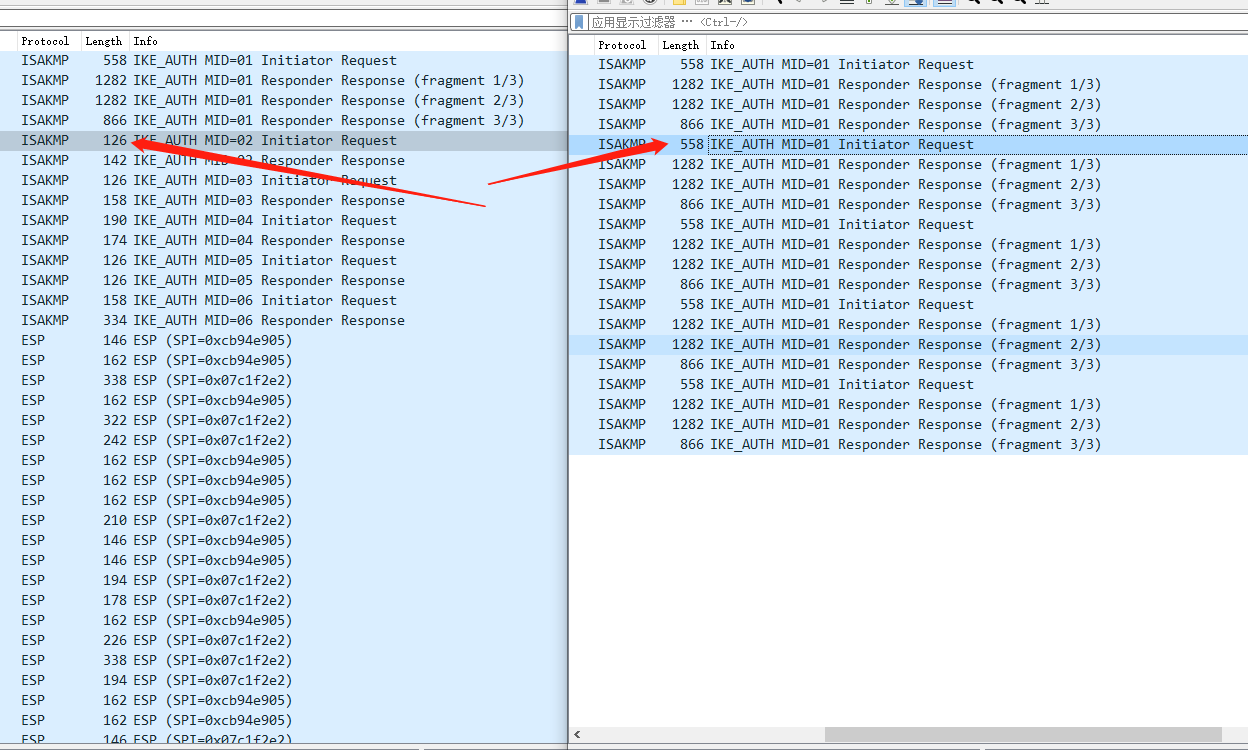

IKEV2协议被GFW污染已确认 2023-02-03 Website News 暂无评论 1703 次阅读 IKEV2协议之前都已经比较稳定,主要是在IOS以及Windows 10中设置简单,而且不用安装第三方软件,直接配置就可以使用。但是从2022年10月开始,GFW开始新的封杀方式,不像以前封杀IP,现在直接封杀端口,由于IKEV2的协议的端口是4500和500,服务器端可以进行需改,但是客户端是无法在配置的时候加上端口的,导致只要端口被检测到IKEv2的协议,就会有直接被污染,而且这污染也比较高明,表面上看就是和服务器连接有问题,IP都是可以正常连接的,只是在进行握手的时候进行污染。 从去年开始断断续续做了好几次测试,今天有时间用TCPDUMP配合WireShark进行分析,先上两个截图给大家看看差异点。两张图片左边是正常连接,并且可以完成用户名和密码验证,右边是被污染的情况。   非常明显在服务器与客户端进行握手验证的时候,数据包被污染了,服务器接收到了无效的数据包,导致连接失败,默认的3次握手时候后,连接就自动断开了。 目前GFW的对IKEV2的污染不是长时间的,会在一段时候释放服务器IP,但是后面还有多次连接的情况下,服务器会再次被污染,基本污染情况和主流协议一样无法使用,但有一点区别,IKEV2对应的端口是可以正常访问的,用测试工具都是可以确认端口是正常,和主流协议封端口还是有一点小小的区别。 标签: GFW, IKEV2, TCPDUMP, WireShark, 污染 本作品采用 知识共享署名-相同方式共享 4.0 国际许可协议 进行许可。

评论已关闭